最近勒索病毒好猖獗

幸好秒总的电脑没有遭殃

否者我辛辛苦苦攒的25G高清**视频

和

银行卡里的24块5毛

就没了

正因为劫后余庆

秒总决定研究一下这个危害全球的病毒

在讲勒索病毒之前,先认识两个的概念:

来看一张秒懂图

出错图了

再给我一次机会

请不要掉粉

好了

这么不靠谱的秒总

你们可以取消对他的关注了

“补丁”之所以要补“漏洞”

最重要的原因就是

怕病毒有洞可钻、乘虚而入

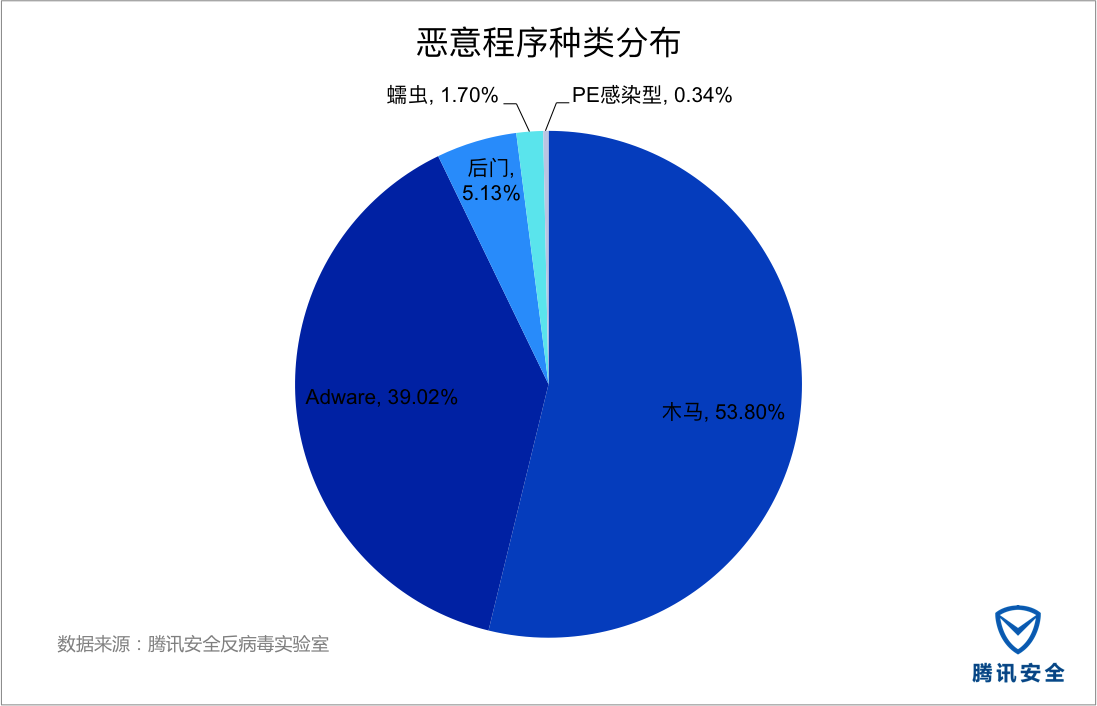

病毒粗略地可以分为两大类:

1、蠕虫

杀手锏:繁殖

代表:熊猫烧香病毒

通过网络传播,繁殖并占满内存,使得系统崩溃

就像爬行在网线里的蠕虫一样

2、木马

杀手锏:远程控制

代表:暗黑蜘蛛侠

伪装成正常程序或文件,植入电脑,黑客可以远程控制窃取毁坏信息(不繁殖)

就像被特洛伊人拉进城里的木马一样

木马里藏着大量破坏力很强的士兵

在深夜发动了偷袭

控制了特洛伊城

【注】当然,还有一些病毒不在这两大类之列

病毒之所以能感染计算机

是因为病毒和计算机系统是同样的构造

都是

指令——电脑才能看的懂的机器语言(二进制)

代码——人能看得懂的编程语言

如同

生物病毒通过蛋白质感染、复制、破坏有机体

一样

电脑病毒通过指令和代码感染、复制、破坏计算机系统

那么病毒如何肆孽系统呢

这要从另外两个概念说起:

“端口”是电脑与外界连接的大门入口

一般的信息都从这里进出

“后门”就是房子后面开的小门

是程序员在开发系统的时候

挖的“小洞”

专门留给自己管理系统的入口

一般被隐藏加密

但这里一旦被黑客发现

等于引狼入室

注意

“端口”和“后门”看起来很像洞

很多漏洞也都集中在这里

但它们本身并不是漏洞

漏洞指的是这两个入口出问题的地方

“端口”分为两类

1、物理端口

就是可以 插拔 的有形端口

2、虚拟端口

系统内部可以 开关 的无形端口

虚拟端口是病毒进入的重灾区

因为端口很多

按号数排布

一共有0到65535号端口

每个端口都有可能把病毒带进电脑里面

但是端口也不是吃素的

那里设置了一面防盗门

防盗门严丝合缝

不能轻易破开

只有高智商的黑客才能发现其中的漏洞

并加以利用

蒙混过关

下面

秒总就来讲讲病毒入侵的常见手段

1、乘虚而入

有些端口被程序员调用之后

忘了关闭

长时间不关门的结果就是

病毒轻而易举地就进来了

2、传输病毒文件

病毒被包装在一个文件里面

写上“美女惊喜不看要后悔.avi”

诱导人们点击

然后

然后你就完蛋了

3、改写重要文件

程序一般按照“读、改、写”的顺序运行

病毒乘电脑刚“读取”完之后

还没来得及“改写”之时

病毒迅速写入一段病毒程序

然后输送到系统内部

4、输入攻击代码

在输入栏当中输入超出规定长度的字符串

超出部分往往就是病毒代码

电脑缓冲区域接受了这段代码

然后就嗝屁了

5、嗅探器破码

嗅探器可以通过监听服务器

获得密码口令

6、字典口令攻击

病毒利用一个包含所有密码的字典

不断尝试破解密码口令

从而进入端口

根据字符串的排列组合算法

这个过程通常需要好几个月

7、伪装或利用信任

如果端口默认对某段信息表示信任

那么病毒就会伪装成被信任的信息

8、伪造修改IP协议

IP协议就像是通行名单

上面写着哪些信息可以进入计算机

病毒一旦伪造或修改了协议

就能把自己列为可信任的名单当中

等等

扯了那么远

说好的勒索病毒呢?

秒总这是讲偏了吧!

憋急

理解了病毒的工作原理

下面才能理解勒索病毒

勒索病毒和普通病毒差不多

攻击方式像木马病毒

控制毁坏文件

传播方式则更像蠕虫病毒

通过网络传播和复制

被感染的计算机会被完全锁死

各种文件也被加密

到这里

勒索病毒还显得很正常

但接下来

病毒开始发出公告

要求被害者支付300美金的比特币

才肯破解加密的文件

否者

把所有文件~~~

就地撕票

这就是勒索病毒独特的获利手段

如它的名字一样

这就是一次虚拟世界的勒索行为

只是人质变成了你的个人信息和文件资源

问题来了

勒索病毒为什么只接受比特币呢

因为比特币是目前唯一一款成熟的流通虚拟货币

这种货币有高度的匿名性

可以超越国界,全球收款

这就给黑客提供了超级便利的洗钱途径

真是活生生地坑了人的钱

还能逍遥法外

这款勒索软件的原型是

NSA(美国国家安全局)开发的网络攻击武器

“永恒之蓝”

后来这款武器被黑客窃取了

演变成了现在的勒索病毒

什么安全局啊!

还永恒之蓝呢!

连个黑客都拦不住

还“永恒之拦”呢

勒索病毒被称为

Wanna Cry(超想哭)

看来黑客早就预想到了被害者汇款时的表情:

进化后的2.0版本

改名为

Wanna Sister(想你妹啊)

这让我想象到了黑客回复的表情包

妥妥的

这个病毒造成了大量的损失

但是它不仅破坏了人类的电子系统

它破坏更大的是人类的认知底线

一种病毒居然可以和比特币扯上关系

在我们把个人信息虚拟化

把货币虚拟化

的不可逆的信息革命之中

一个普通的病毒

居然顷刻间可以撼动一切

秒总表示~对~未~来~很~担~心