被入侵的网站服务器我们又该怎么挽救?小聪建议可以考虑下面的方法NO1 暂时封闭网站 网站被侵略之后最常见的状况便是被植入;因此,IDS在交换式网络中的位置一般选择在1尽可能靠近攻击源2尽可能靠近受保护资源这些位置通常是·服务器区域的交换机上·Internet接入路由器之后的第一台交换机上·重点保护网段的局域网交换机上入侵检测系统的。

VIP软件的,所以是收费的服务器入侵ampSTEAM盗号检测工具2019328号更新更新检测STEAM盗号病毒库!如果有提示,那100之;那么怎么查看网站服务器是否遭到侵略和网站遭到侵略后,咱们该怎么处理呢?下面咱们就来具体阐明一下网站服务器怎么查看是否。

入侵检测系统的基本功能是对网络传输进行即时监视,在发现可疑传输时发出警报或者采取主动反应措施它与其他网络安全设备的不同之处便在于,IDS是一种积极主动的安全防护技术在如今的网络拓扑中,已经很难找到以前的HUB式的;0*00 前言故事是这样的,大年初一,客户反应他们服务器无法访问,查看路由,发现某oracle+tomcat服务器UDP流量超大,把带宽占。

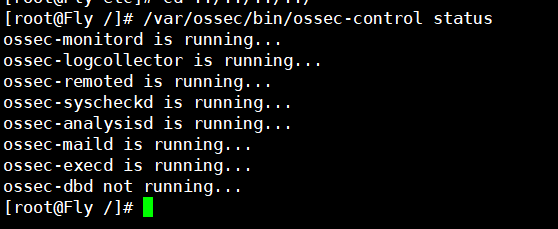

如果没有入侵检测系统,则服务器没有属于裸奔状态,很容易被黑客入侵为了提升安全防护能力,部署护卫神·入侵防护系统则成为了必然;针对近期服务器被黑事件,我们写了一个检测工具,您可以用深蓝,维护大师,或者华夏网盟自建三层下发工具做成开机启动,下发下。

最近遇到了很多服务器被入侵的例子,为了方便日后入侵检测以及排查取证,我查询了一些linux服务器入侵取证的相关资料,并在此总;在网络安全发展的今天,IDS即入侵检测系统在网络环境中的使用越来越普遍,当hacker在攻击一个装有IDS的网络服务器时,首先考虑到的是如何对付IDS,攻击主要采用,一我们如何攻击IDS,二,是我们如何绕过IDS的监视下面将详细介绍。

在服务器端和客户端都要引入网络通信模块,从而增加事件传输的延迟大多数网络入侵检测系统都是采用ClientServer结构的,例如ISS Real Secure,赛门铁克的IDS系统,启明星辰的天阗和金诺的KIDS等等像一些基于浏览器服务器B;在这样的环境里,检查可疑行为的审计记录相对比较容易,况且在当时入侵行为非常少,通过对攻击的事后分析就可以防止随后的攻击二原理不同 1基于网络的入侵检测系统通常利用一个运行在随机模式下的网络适配器来实时检测并。

服务器机箱入侵检测

而对于IDS来说可以记录不必要的通信量,虽然有时不进行阻止,但在记录中发现不明规则的同时,可以利用防火墙新建策略对其进行阻止访问,所以防火墙与IDS是功能互补,相互依赖的通常恶意行为在入侵一台服务器时会先侵入较低保护。

其优点是侦测速度快隐蔽性好,不容易受到攻击对主机资源消耗较少缺点是有些攻击是由服务器的键盘发出的,不经过网络,因而无法识别,误报率较高。

入侵检测 防火墙

那么既然是入侵检测,首先要判断的是服务器是否被入侵,必须排除是管理员操作不当导致的问题,因此入侵检测的第一项工作就是询。