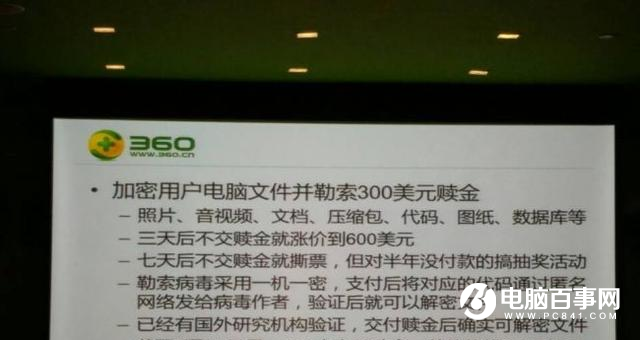

1、一旦执行后门,则会释放一个名为Wana Crypt0r敲诈者病毒,从而加密用户机器上所有的文档文件,进行勒索WannaCry勒索病毒预防方法1为计算机安装最新的安全补丁,微软已发布补丁MS17010修复了“永恒之蓝”攻击的系统漏洞。

2、勒索病毒利用各种加密算法对文件进行加密,要破解若非病毒开发者本人及其团体,必须拿到解密的私钥才有可能破解网页挂马网页挂马就是在网页的源代码中加入一些代码,利用漏洞实现自动下载他的木马到你的机器里 参考资料 网页被。

3、本次爆发的勒索病毒借用了最新的“永恒之蓝”windows攻击工具,使其可以对局域网中所有未防备445端口的开机电脑主动进行感染,具备了之前电脑病毒不具有的主动入侵性,所以才造成大爆发勒索病毒和其他病毒一样,依旧可以经由。

4、恶意代码会扫描开放 445 文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件远程控制木马虚拟货币挖矿机等恶意程序有一高校学生的电脑中了勒索病毒,且勒索内容太特别。

5、法媒体24日报道,新勒索病毒名为“坏兔子”,采用加密系统防止网络安全专家破解恶意代码,与6月底爆发的“NotPetya”病毒有相似的传播方式,但“坏兔子”波及范围不及前者在乌克兰,敖德萨机场的旅客服务信息系统24日下午遭到。

6、GlobeImposter家族勒索病毒变种,主要以国内公共机构服务器作为攻击对象据腾讯企业安全技术专家指出,从捕获的传播样本来看,其恶意代码框架和流程是一致的,唯一不同的就是加密文件的后缀名和攻击者的邮箱地址信息恶意代码样本。

7、北京时间2017年5月13日上午消息,本周五,全球近100个国家遭遇了勒索软件攻击目前勒索病毒已肆虐中国多所高校而国家网络与信息安全中心也发布了防勒索病毒补丁地址这次勒索病毒袭击事件来势汹汹,俨然一场空前的大灾难。

8、计算机病毒有独特的复制能力,它们能够快速蔓延,又常常难以根除它们能把自身附着在各种类型的文件上,当文件被复制或从一个用户传送到另一个用户时,它们就随同文件一起蔓延开来勒索病毒WannaCry,一种“蠕虫式”的。

9、520病毒是一种基于file勒索病毒代码的加密病毒在主动攻击活动中已经发现了这种威胁有几种分发技术可用于在目标操作系统上传送恶意文件,例如远程桌面爆破,垃圾邮件,损坏的软件安装程序,洪流文件,伪造的软件更新通知和被黑。

10、最后建议每一个月全盘查杀一下电脑另外,陌生的网站不要轻易上,一些USB接口,要小心使用这只能防止大部分病毒和黑客,但安全性能能大大提高的,有一个好的电脑防御系统很重要的。

11、有技术大拿对Petya分析后发现,这个全新的勒索病毒依然是使用了“永恒之蓝”EternalBlue漏洞,这也是它能像WannaCry一样快速传播的主因此外,需要注意的是,Petya病毒会修改系统的MBR引导扇区,当电脑重启时,病毒代码会在。

12、很多勒索病毒都是通过邮件来的,陌生人发的邮件安全性没有保障,邮件来源也无法证实,打开具有一定的风险性有些邮件传输病毒是通过里面的附件图片,这种情况打开邮件没事,下载附件运行图片就会中毒还有些邮件不是通过附件。

13、不是“永恒之蓝”勒索病毒0x0000001E 等同于新式蓝屏表示代码 BCCode1e错误名称 0x0000001EKMODE_EXCEPTION_NOT_HANDLED 故障分析 0x0000001E 错误表示Windows检测到一个非法的或未知的进程指令这个错误一般。

14、Petya勒索病毒釆用CVE20170199 RTF漏洞进行钓鱼攻击,通过EternalBlue永恒之蓝和EternalRomance永恒浪漫漏洞横向传播,用户一旦感染,病毒会修改系统的MBR引导扇区,当电脑重启时,病毒代码会在Windows操作系统之前接管。

15、文件类型的病毒可以感染所有标准的DOS可执行文件包括批处理文件DOS下的可加载驱动程序SYS文件以及普通的COMEXE可执行文件当然还有感染所有视窗操作系统可执行文件的病毒,可感染文件的种类包括视窗3X版本,视窗9X。